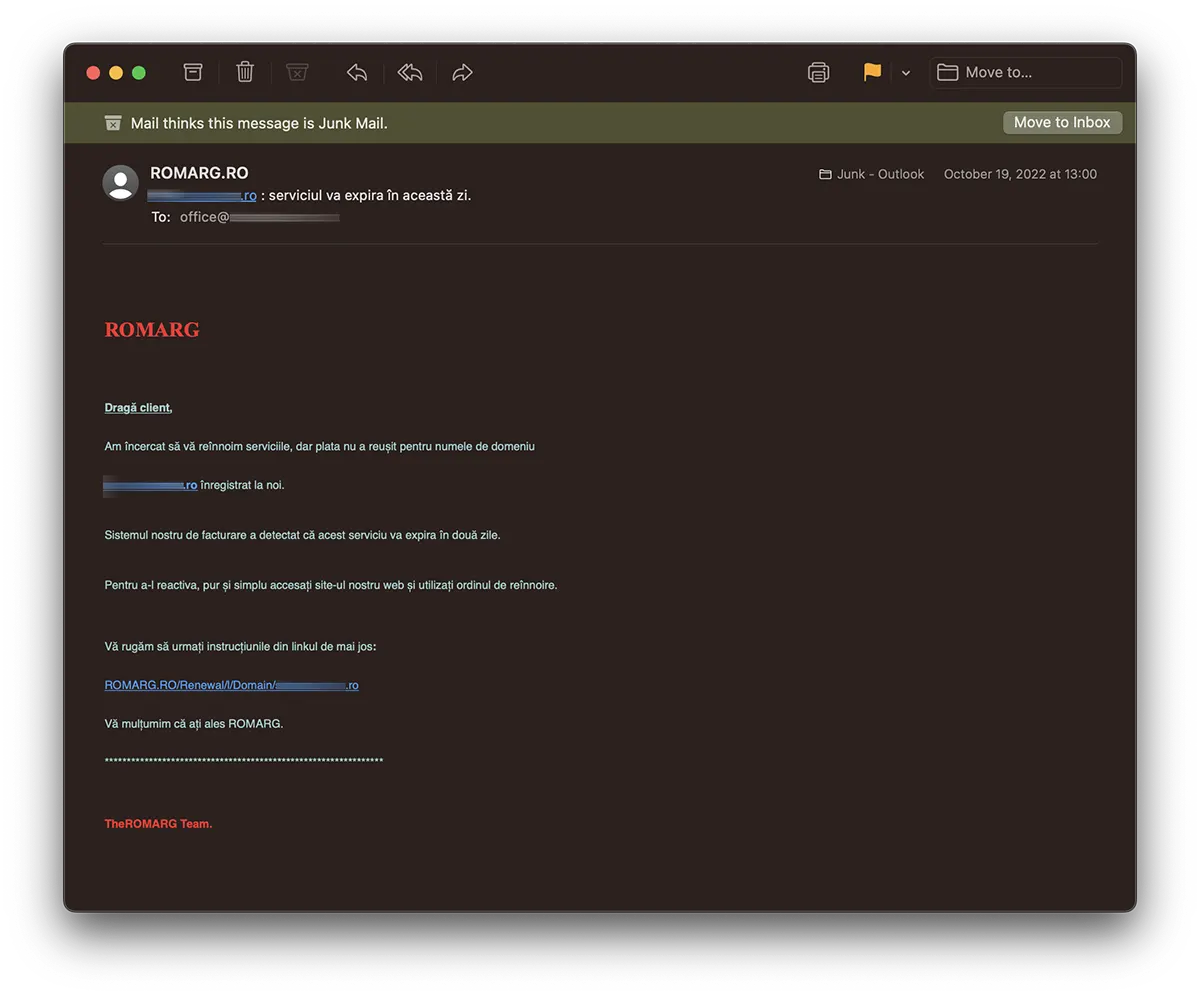

C'est une nouvelle pratique de attaque de phishing par e-mail (escroquerie phishing) qui cible les propriétaires de domaines .ro, en particulier ceux dont les domaines sont réservés et/ou hébergés chez ROMARG.

Depuis plusieurs jours, plusieurs propriétaires de domaines .ro reçoivent des e-mails les informant que les services pour un domaine enregistré via ROMARG est sur le point d'expirer et la période de validité doit être renouvelée. En 2 jours.

Dans le texte du message reçu par e-mail est indiqué un faux lien hypertexte qui, en cas d'accès, mène à une page où des données confidentielles sont demandées effectuer un paiement en ligne. Bien sûr, ces données sont faciles volé par l'agresseur (s'ils sont saisis par la victime). La pratique s'appelle escroquerie phishing. Cybercriminalité.

Cher client, nous avons essayé de renouveler vos services, mais le paiement a échoué pour le nom de domaine nom de domaine.ro enregistré chez nous.

L'équipe ROMARG.

Notre système de facturation a détecté que ce service expirera dans deux jours.

Pour le réactiver, il vous suffit d'accéder à notre site Web et d'utiliser la commande de renouvellement.

Veuillez suivre les instructions dans le lien ci-dessous :

ROMARG.RO/Renouvellement/l/Domain/numedomeniu.ro

Merci d'avoir choisi ROMARG.

Avec "TheROMARG Team” écrit à tort et en rouge, ils l'ont en quelque sorte donné, mais parmi des centaines de destinataires, il y aura ceux qui tomberont dans le filet de cette attaque de phishing par e-mail.

Comment repérer un faux lien hypertexte dans une attaque par e-mail de phishing

Ce type de messages de phishing qui utilisent de faux liens (hyperliens) sont les plus trompeurs et parmi les méthodes les plus utilisées par les attaquants. Beaucoup d'utilisateurs ne savent pas comment faire la différence entre le lien affiché dans le message et le lien réel qui est derrière lui. C'est-à-dire celle que l'utilisateur atteint lorsqu'il clique.

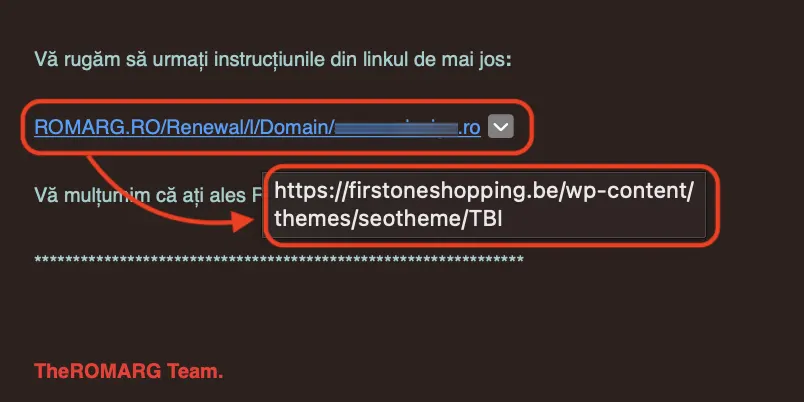

Dans le message ci-dessus, si on passe la souris sur l'URL indiquée par l'attaquant (sur l'hyperlien), sans cliquer, nous remarquons que nous sommes redirigés vers une adresse Web différente de celle indiquée dans le message. https://firstoneshopping.be/….

La plupart du temps, dans cette pratique de phishing par e-mail avec un faux lien hypertexte, l'attaquant utilise des noms de confiance pour l'adresse Web affichée. Google, iCloud, Microsoft. Dans ce cas, il est présenté en majuscules "ROMARG.RO/…" .

C'est une pratique encore plus agressive spoofed URL. quand l'adresse du domaine Internet sur lequel la fraude est pratiquée est proche en nom de l'adresse légitime sur lesquels les utilisateurs ont des comptes.

Un vrai lien mais de fausse adresse web serait comme: https://romarg-ro.io/... Par inadvertance, certains utilisateurs seront induits en erreur par "romarg-ro" dans le nom de l'URL. Résiliation (TLD) .io indique que le domaine est enregistré dans la zone britannique de l'océan Indien et n'est soumis à presque aucune législation. C'est donc un terreau fertile pour la fraude en ligne.

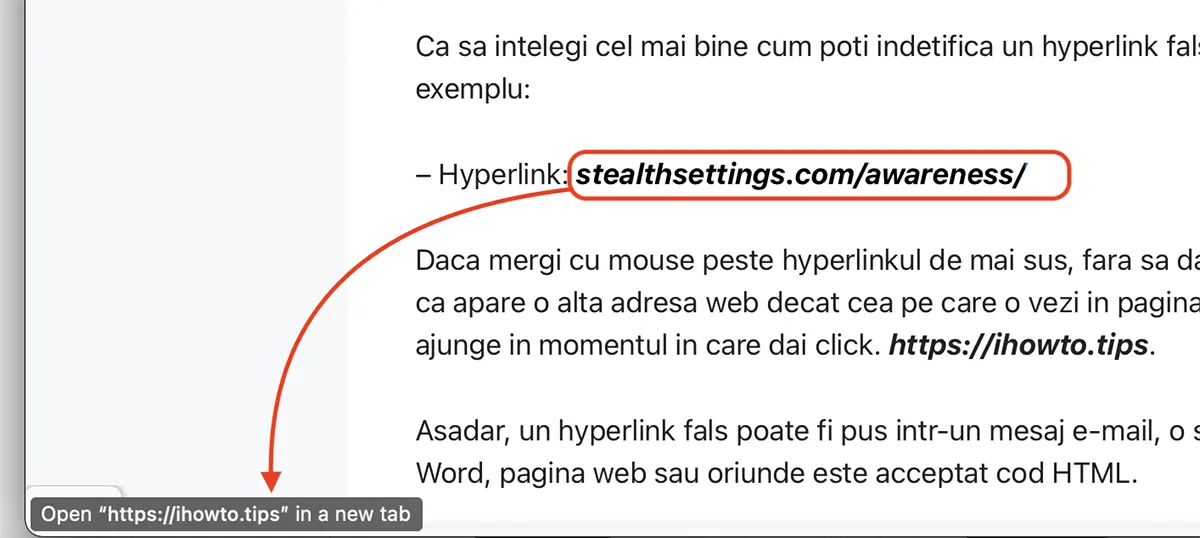

Pour mieux comprendre comment vous pouvez identifier un faux lien hypertexte dans un message de phishing, regardez un exemple :

– Liens hypertexte : stealthsettings.com/conscience/

Si vous déplacez votre souris sur l'hyperlien ci-dessus, sans cliquer, vous remarquerez en bas qu'une adresse Web différente apparaît que celle que vous voyez sur la page Web. La véritable adresse que vous atteindrez lorsque vous cliquerez. https://ihowto.tips.

Ainsi, un faux lien hypertexte peut être placé dans un message e-mail (pour une attaque de phishing par e-mail), une signature e-mail, un document Word, page Web ou partout où le code HTML est accepté.

Atentia est le meilleur "logiciel" de protection contre les attaques informatiques de ce type. Sensibilisation.